How Malware Still Sneak Into Your PC via Microsoft Office Documents

Pendahuluan

Microsoft Office adalah salah satu aplikasi perkantoran/produktivitas yang paling populer di dunia. Microsoft Office mengeluarkan banyak aplikasi produktivitas mulai dari Word, Excel, PowerPoint, Outlook, dan banyak lainnya. Namun, dibalik kegunaanya yang sangat bermanfaat, Microsoft Office merupakan salah satu media favorit bagi hacker untuk melakukan kejahatan. Hacker sering menyisipkan kode-kode berbahaya di dalam file bertipe .docx, .xls, atau bahkan .one. Agar kode ini dapat dijalankan di dalam komputer korban, hacker perlu melakukan salah satu teknik penting yang ada di dalam dunia cyber security yaitu social engineering. Walaupun sering dianggap remeh, cara pembagian malware melalui Microsoft Office ini telah memakan banyak korban hingga serangan-serangan cyber besar juga terjadi.

Apa Itu Malware?

Malware merupakan sebuah program lunak berbahaya yang masuk ke dalam sistem komputer tanpa perizinan dari pemilik komputer. Malware memiliki tugas untuk merusak sistem dan jaringan yang terdapat di dalam komputer. Malware dapat masuk ke dalam komputer dikarenakan kelalaian pengguna atau kerentanan yang ada di dalam komputer. Malware memiliki beberapa jenis yaitu:

- Ransomware, merupakan jenis malware yang mengenkripsi data yang memaksa korban untuk membayar agar data dapat didekripsi kembali.

- Fileless Malware, salah satu jenis malware yang memiliki tingkat kesuksesan tinggi. Fileless Malware merupakan jenis malware yang tidak berbentuk file tetapi merupakan malware yang diinjeksi secara langsung ke dalam PowerShell atau WMI.

- Spyware, merupakan malware yang digunakan untuk mencuri data korban seperti password dan pin.

- Adware, malware yang memiliki kemiripan dengan spyware tetapi memiliki perbedaan tugas yaitu untuk mengoleksi data pribadi korban agar korban dapat diberikan diberikan iklan yang sesuai.

- Trojan, salah satu jenis malware yang bersembunyi dalam bentuk game, file, atau bahkan software patches.

- Worms, merupakan jenis malware yang menargetkan kerentanan yang terdapat di dalam sistem OS.

- Virus, merupakan jenis malware yang sering ditemukan di dalam komputer. Virus akan mulai tereksekusi apabila program dijalankan, virus merupakan malware yang dapat mereplikasi dirinya ke dalam berbagai file ataupun program.

- Rootkits, merupakan malware yang memberikan akses kontrol komputer korban secara remote kepada hacker.

- Keyloggers, merupakan jenis malware yang merekam setiap ketikan pada keyboard. Keylogger sering digunakan untuk mencuri password ataupun pin.

- Botnet, botnet merupakan sekumpulan bot yang dapat digunakan untuk melakukan berbagai macam tugas misalnya DDoS. Bot sendiri biasanya menyerang perangkat-perangkat IoT yang nantinya akan disambungkan ke dalam server sentral.

- Mobile Malware, sama seperti namanya Mobile Malware merupakan jenis malware yang menyerang handphone ataupun tablet.

- Wiper Malware, merupakan jenis malware yang memiliki tugas untuk menghapus keseluruhan isi data tanpa bisa dikembalikan.

Malware yang digunakan untuk penyerangan lewat Aplikasi Microsoft Office adalah malware jenis Trojan.

Trojan bekerja dengan cara menyamar sebagai file atau dokumen yang terlihat normal dan tidak berbahaya seperti file Word (.docx) atau Excel (.xls). Ketika file tersebut dibuka, Trojan akan mulai menjalankan perintah tersembunyi yang memungkinkan penyerang untuk:

- Mengakses komputer korban secara diam-diam

- Mengunduh malware lain ke sistem

- Mencuri data penting

- Bahkan mengambil alih kontrol penuh terhadap perangkat korban

Inilah mengapa serangan lewat dokumen Microsoft Office sering disebut sebagai serangan Trojan, karena malwarenya menyusup di balik dokumen yang tampak aman, mirip seperti kisah Kuda Troya dalam legenda Yunani.

Apa Itu Social Engineering?

Social engineering adalah salah satu cara hacker berkomunikasi, dengan tujuan untuk memanipulasi korban. Dengan Social engineering hacker mampu membuat korban percaya bahwa mereka dari pihak yang dapat dipercaya atau bahkan orang yang dikenal korban. Manipulasi ini bertujuan agar hacker dapat melakukan aksinya lebih lanjut seperti memasukkan Malware ke dalam komputer kobran. Malware yang telah dijalankan oleh korban di dalam komputer dapat memberikan hacker berbagai macam informasi seperti password, pin, hingga data korban.

Bagaimana serangan ini bisa terjadi?

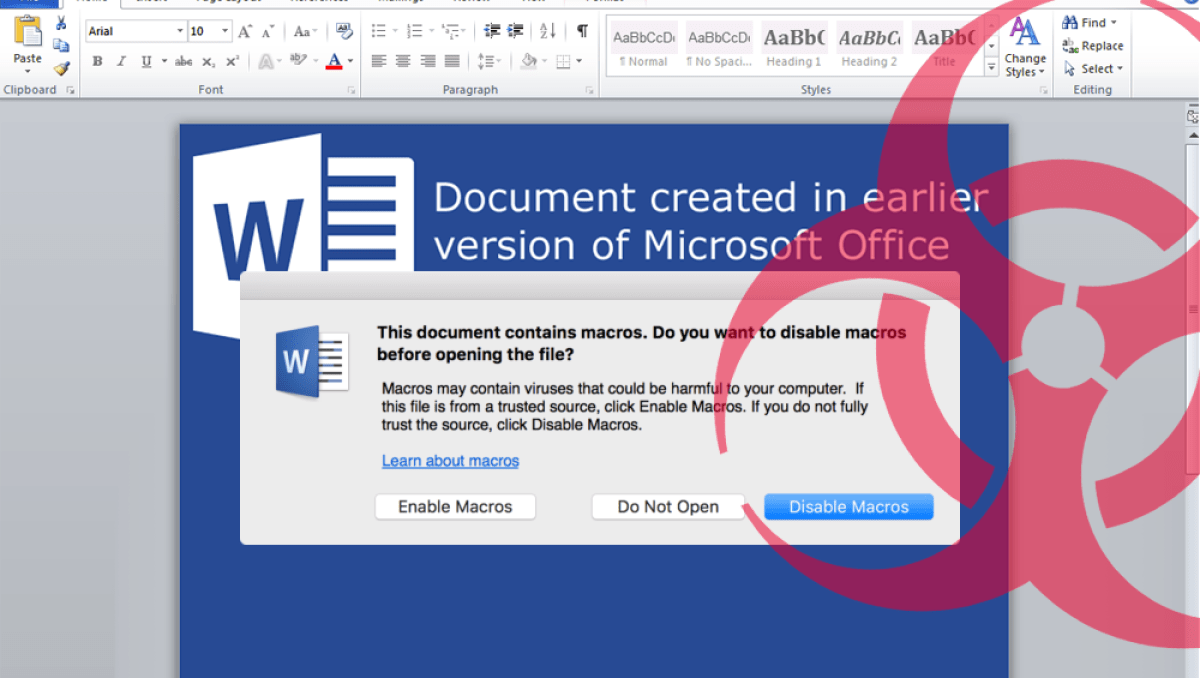

Hacker biasanya memulai aksinya dengan mengirimkan pesan kepada korban melalui email, whatsapp, atau media sosial lainnya. Pesan ini ditulis dengan teknik social engineering yang dibuat sedemikian rupa agar terlihat meyakinkan — misalnya, hacker berpura-pura menjadi atasan yang memberikan pesan kepada karyawannya untuk membuka attachment file .xls. Hacker membuat judul filenya agar terlihat menarik seperti “Jadwal Rapat Terbaru” atau sebagainya. Hacker yang sedang berpura-pura menjadi atasan meminta karyawan tersebut untuk membuka file dan mengizinkan macros (Enable Macros) pada file .xls. Korban yang berada di posisi karyawan pastinya akan menjalankan perintah yang diberikan oleh atasan tanpa membantah. Enable Macros inilah yang akan membuat kode-kode berbahaya yang berada di dalam file seperti .docx atau .xls terjalankan di dalam komputer korban. Malware inilah yang dinamakan Trojan, malware yang dapat masuk dalam bentuk lain seperti dokumen tanpa disadari oleh korban hingga titik dimana menyadari sudahlah terlambat.

Kasus yang Pernah Terjadi di Dunia Nyata

Serangan cyber yang dilakukan oleh Rusia terhadap Ukraina pada tahun 2022 ini adalah bagian dari konflik hybrid termasuk cyber warfare. Cyber warfare adalah serangan cyber yang dilakukan oleh suatu negara, serangan ini menargetkan fasilitas penting, instansi pemerintah, dan masyarakat sipil. Beberapa dari serangan ini diketahui memanfaatkan teknik spear-phishing, di mana email yang tampak sah dikirimkan beserta lampiran (seperti file Word atau Excel) atau tautan berbahaya. Saat korban membuka file tersebut dan mengaktifkan macros, software berbahaya akan terinstal di komputer mereka. Jenis malware ini dapat bervariasi, termasuk:

- Malware Penghapus (Wiper Malware): Malware yang dapat menghapus keseluruhan isi data.

- Backdoor dan Loader: Beberapa serangan menggunakan dokumen Office untuk menyebarkan malware seperti malware yang memberikan akses jarak jauh kepada hacker dan memungkinkan mereka untuk mengunduh malware tambahan atau mencuri informasi.

- Ransomware (Kadang-kadang sebagai penyamaran): Ada pula serangan yang terlihat seperti ransomware tetapi sebenarnya memiliki tujuan untuk menghancurkan data.

Sebagai contoh nyatanya, UAC-0056 atau yang dikenal dengan berbagai sebutan seperti EMBER BEAR, SaintBear, TA471, UNC2589, Cadet Blizzard, dan Frozenvista, adalah kelompok spionase siber yang diyakini didukung oleh negara Rusia dan memiliki hubungan yang erat dengan Direktorat Intelijen Utama Rusia (GRU), khususnya Unit 29155 atau Unit 74455 (Sandworm/APT44). Telah beroperasi setidaknya sejak awal 2021, kelompok ini terutama menargetkan organisasi di Ukraina, termasuk lembaga pemerintah, angkatan bersenjata, infrastruktur penting seperti sektor energi dan telekomunikasi, serta media. Mereka juga memperluas perhatiannya terhadap Georgia serta sejumlah negara di Eropa dan Amerika Utara. Tujuan utama UAC-0056 adalah mengumpulkan informasi dan mendukung operasi propaganda guna menumbuhkan ketidakpercayaan publik, tetapi mereka juga terlibat dalam serangan siber yang merusak, contohnya serangan dengan wiper malware yaitu WhisperGate pada Januari 2022.

Untuk mencapai hasil yang diinginkan, UAC-0056 memanfaatkan berbagai taktik, teknik, dan prosedur. Mereka sering kali memperoleh akses awal dengan memanfaatkan email phishing yang berisi lampiran berbahaya, misalnya melalui Dokumen Microsoft Excel (.xls) dan Word (.docx) yang memuat makro berbahaya di dalamnya. Terkadang, mereka mengeksploitasi kerentanan dalam software atau menyamarkan malware sebagai aplikasi yang dianggap valid oleh sistem komputer. Setelah berhasil masuk, trojan yang telah masuk ke dalam sistem komputer menginstall beragam jenis malware, malware-malware yang telah diinstall digunakan oleh UAC-0056 untuk mencuri data dan juga mengontrol penuh komputer. Agar tetap tidak terdeteksi, UAC-0056 melakukan modifikasi pada registry atau menggunakan Office Template Macros.

Beberapa kampanye utama yang terkait dengan UAC-0056 termasuk serangan wiper WhisperGate, kampanye luas yang menggunakan email phishing dengan lampiran Excel (.xls) untuk menyebarkan Cobalt Strike serta backdoor lainnya pada musim semi di tahun 2022, dan pemanfaatan software terjemahan palsu untuk menginfeksi target. Mereka juga dilaporkan menargetkan situs web pemerintah Ukraina pada awal 2023. Ketekunan, hubungan dengan GRU, fokus pada sasaran bernilai tinggi, dan kemampuan dalam menggunakan berbagai alat dan taktik, termasuk serangan merusak, membuat UAC-0056 menjadi ancaman serius dalam dunia siber.

Cara Menghindari Ancaman Malware via Microsoft Office

Untuk melindungi diri dari ancaman malware yang dapat di install ke PC kita via Microsoft Office Documents, ada baiknya kita harus menerapkan langkah-langkah berikut:

- Waspada Terhadap Pesan yang Mencurigakan: Bersikap hati-hati dengan pesan yang diterima melalui email, WhatsApp, atau platform sosial lainnya, terutama jika pesan itu meminta untuk segera membuka dokumen atau berkas.

- Kenali Teknik Social Engineering: Jangan tergoda untuk mempercayai pesan meskipun pengirimnya terlihat meyakinkan atau berpura-pura menjadi seseorang yang dikenal (misalnya bos). Hal ini dikarenakan para peretas memanfaatkan taktik ini untuk membuat kita lengah sehingga membuktikan perkataan bahwa kadang keamanan terlemah berada dalam sumber dayanya itu sendiri.

- Verifikasi Permintaan: Apabila kita mendapatkan permintaan untuk membuka suatu berkas, terutama jika berkas tersebut terkesan mendesak atau memiliki judul menarik seperti “Jadwal Rapat Terbaru”, pastikan untuk memeriksa keaslian permintaan itu misal melalui menghubungi orang yang bersangkutan sebelum membuka dokumen tersebut.

- Jangan Mengaktifkan “Enable Macros” Sembarangan: Ini adalah langkah yang paling penting, para peretas berharap kita akan mengklik “Enable Macros” sehingga kode berbahaya mereka dapat dieksekusi. Jangan pernah mengaktifkan macros pada dokumen Office, terutama jika dokumen itu berasal dari sumber yang tidak sepenuhnya dipercayai atau tidak diharapkan.

- Pahami Risiko Trojan: Ketahuilah bahwa software jahat yang sering digunakan dalam skenario ini adalah Trojan, yang sengaja dirancang untuk bersembunyi di dalam berkas yang terlihat biasa (seperti dokumen) untuk menghindari deteksi hingga sudah terlambat.

Kesimpulan

Microsoft Office, sebagai kumpulan aplikasi untuk meningkatkan produktivitas yang sangat terkenal, secara ironis juga menjadi jalan utama bagi peretas dalam menjalankan aksi-aksi kejahatan siber. Mereka sering kali menyisipkan program berbahaya, terutama tipe malware Trojan, ke dalam file-file umum seperti .docx atau .xls. Keberhasilan dalam serangan jenis ini bergantung pada social engineering di mana peretas secara psikologis memengaruhi korban agar mempercayai mereka dan melakukan tindakan yang diinginkan.

Salah satu langkah penting yang dicari oleh peretas adalah agar korban mengaktifkan opsi “Enable Macros” di dokumen Office. Setelah opsi macros dihidupkan, program berbahaya akan dapat dijalankan, memberi kesempatan kepada peretas untuk mencuri informasi, memasang software berbahaya lain, atau bahkan menguasai komputer korban. Meskipun sering kali dianggap sepele, cara penyebaran malware ini telah terbukti sangat efektif dan menyebabkan banyak kerugian, termasuk dalam insiden kejahatan siber yang besar. Oleh sebab itu, pemahaman pengguna mengenai bahayanya social engineering dan kewaspadaan dalam menangani file Microsoft Office, khususnya saat mengaktifkan macros, menjadi pertahanan utama untuk menjauhkan diri dari ancaman ini.

Referensi

- https://cloudmatika.co.id/blog-detail/apa-itu-malware

- https://www.crowdstrike.com/en-us/cybersecurity-101/malware/types-of-malware/

- https://www.sentinelone.com/blog/threat-actor-uac-0056-targeting-ukraine-with-fake-translation-software/

- https://hivepro.com/threat-advisory/russian-threat-actor-uac-0056-targets-european-countries/

- https://support.microsoft.com/en-us/office/protect-yourself-from-macro-viruses-a3f3576a-bfef-4d25-84dc-70d18bde5903